Nie seks, a zmiany środowiskowe doprowadziły do pojawienia się opieki ojcowskiej u ludzi

21 maja 2020, 12:45Pojawienie się zjawiska opieki ojcowskiej u człowieka od dawna intrygowało biologów ewolucyjnych. Samce innych ssaków naczelnych albo w ogóle nie opiekują się swoim potomstwem, albo też wkładają w to znacznie mniej wysiłku niż człowiek. Przez długi czas dominował pogląd, że samce rodzaju Homo opiekują się swoim potomstwem, gdyż samice zaczęły wymieniać seks za dostarczane pożywienie.

W pobliżu sumeryjskiego Uruk wydobyto łódź sprzed 4000 lat

5 kwietnia 2022, 11:42W pobliżu starożytnego sumeryjskiego miasta Uruk wydobyto łódź sprzed 4000 lat. Została wykonana z bitumenu i materiału organicznego, który się nie zachował. Archeolodzy, którzy dokonali odkrycia, wykonali wstępne badania i skanowanie trójwymiarowe. Teraz będzie można go zbadać bardziej szczegółowo, a w przyszłości, po konserwacji, łódź może trafić na wystawę do Muzeum Narodowego Iraku w Bagdadzie.

Gwałtownie spada populacja jeża zachodniego. Gatunek jest bliski zagrożenia

29 października 2024, 11:54Międzynarodowa Unia Ochrony Przyrody (IUCN) dokonała właśnie aktualizacji czerwonej księgi gatunków zagrożonych i poinformowała, że jeż zachodni (Erinaceus europaeus) – występujący w Europie zachodniej po zachodnią Polskę – został przesunięty z kategorii „najmniejszej troski” (LC) do kategorii „bliski zagrożenia” (NT). Niebezpieczeństwo na jeże, podobnie jak na dziesiątki tysięcy innych gatunków zwierząt i roślin, sprowadził człowiek.

Jeden na ośmiu dorosłych ma nieprawidłowo zbudowany mózg

2 listopada 2007, 11:57Zgodnie z wynikami najnowszych holenderskich badań, u 13% dorosłych ludzi w budowie mózgu występują pewne nieprawidłowości. Naukowcy sądzą, że najprawdopodobniej są one "nieszkodliwe".

Zarazili sieci energetyczne

9 kwietnia 2009, 10:22Amerykański kontrwywiad alarmuje, że zagraniczni szpiedzy od lat penetrują sieci energetyczne i instalują w nich szkodliwe oprogramowanie. O działalność taką podejrzewane są Rosja i Chiny.

Pojedyncza mutacja nie wystarczy

29 września 2010, 10:38Ivana Božić, doktorantka z Uniwersytetu Harvarda, stworzyła model matematyczny, który pokazuje, że pojedyncza mutacja nie wystarczy, by sprowokować wzrost nowotworu. Średnio zwiększa ona tempo podziałów komórkowych o zaledwie 0,4%. Oznacza to, że [...] konieczna jest wolna, stała akumulacja wielu mutacji w jednej komórce na przestrzeni lat.

Nokia stawia na niskie ceny

27 kwietnia 2012, 07:45Zdaniem The Wall Street Journal Nokia planuje sprzedaż bardzo tanich telefonów z serii Lumia. Już w tej chwili oferowane są duże rabaty na te urządzenia, jednak rynek jest niezwykle konkurencyjny i nie wszędzie taka strategia zdaje egzamin.

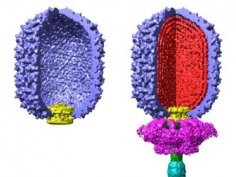

Rozluźnienie ułatwia pakowanie

27 maja 2014, 17:12Naukowcy z Uniwersytetu Kalifornijskiego w San Diego stwierdzili, że DNA upakowuje się łatwiej w ciasnej główce wirusa (bakteriofaga), gdy da mu się szanse na rozluźnienie.

Intel odchodzi od modelu tik-tak?

22 stycznia 2016, 10:03Jak dowiedział się serwis Guru 3D, Intel po raz kolejny odejdzie od swojego modelu tik-tak. Przypomnijmy, że od 2007 roku Intel pracuje w modelu, zgodnie z którym pierwszy krok (tik) to przejście na kolejny poziom procesu produkcyjnego już istniejącej architektury, a krok kolejny (tak) to premiera nowej architektury

Więcej ataków z użyciem koparek kryptowalut. Ransomware mniej popularne

15 marca 2018, 11:00Microsoft informuje, że firmowi specjaliści ds. bezpieczeństwa obserwują coraz więcej ataków, podczas których komputery ofiar infekowane są oprogramowaniem wydobywającym kryptowaluty. Jednocześnie spada liczba ataków za pomocą ransomware.